Secure Boot 2026: Hardware mit Verfallsdatum?

Hand aufs Herz: Wer die meiste Zeit in der wohligen Wärme einer Linux-Bash verbringt, fühlt sich vor einem Windows-Rechner oft wie ein Tourist in einer Stadt, in der man für das Atmen eine Lizenzvereinbarung unterschreiben muss. Aber gelegentlich treibt das Schicksal (oder die Steuererklärung) doch an ein Windows-Gerät. Und genau dort – tief in den Eingeweiden der Hardware – tickt eine Zeitbombe, die alle betrifft, egal ob Pinguine gefüttert oder Kacheln gezählt werden: Secure Boot.

1. Was zum Henker ist Secure Boot eigentlich? (Die Gatekeeper-Metapher 2.0)

Secure Boot lässt sich als extrem penibler Zeremonienmeister bei einer exklusiven Gala vorstellen – der PC ist der Saal, und die Software, die rein will (der Bootloader), muss die offizielle Einladungskarte vorzeigen. Dieser Zeremonienmeister ist Teil der UEFI-Firmware, dem modernen Nachfolger des guten alten BIOS. Er prüft digitale Signaturen, um sicherzustellen, dass nur Software startet, der das Werk (OEM) vertraut. Das Ziel: Malware, Bootviren oder Rootkits abzuwehren, die sich tief im System einnisten wollen, bevor das Betriebssystem überhaupt geladen ist.

2. Das Drama: Die Gästeliste von 2011 wird ungültig

Jetzt kommt der Haken: Die meisten PCs nutzen seit der Einführung von Windows 8 im Jahr 2011 denselben Satz von Microsoft-Zertifikaten. Diese „Einladungskarten“ haben ein Ablaufdatum. Zwischen Juni und Oktober 2026 laufen diese Zertifikate nach 15 Jahren Dienstzeit schlichtweg ab. Wenn der PC bis dahin keine neue Gästeliste (die 2023er-Zertifikate) bekommt, passiert Folgendes: Der Zeremonienmeister sieht die alte Karte des Bootloaders, sagt „Abgelaufen!“ und verweigert den Zutritt. Das System ist dann potenziell nicht mehr bootfähig oder verbleibt in einem sogenannten „Degraded Secure Boot State“, bei dem die Sicherheitskette nicht mehr aktuell ist.

3. Warum betrifft das auch die Linux-Fraktion?

Hier wird es für Linux-Nutzer ironisch: Fast alle gängigen Distributionen wie Ubuntu, Mint oder Fedora nutzen Secure-Boot-Keys von Microsoft. Damit Linux auf Windows-Hardware überhaupt startet, wird eine „Notkonstruktion“ namens Shim genutzt. Shim ist ein kleiner Bootloader, der von Microsoft signiert ist und dann den eigentlichen Bootloader (wie GRUB) lädt. Wenn Microsoft also die Zertifikate im UEFI ändert, muss auch hier sichergestellt werden, dass die Hardware die neuen Schlüssel kennt. Sonst bleibt der Bildschirm nach dem nächsten Kernel-Update im Jahr 2026 schwarz. Man startet also quasi „von Microsofts Gnaden“.

4. Die dunkle Seite: Komplexität schafft Lücken

Die Fachwelt hat die Bootloader-Sicherheit mal so richtig unter die Lupe genommen und festgestellt: Je mehr Features ein Bootloader hat (Hintergrundbilder, Netzwerksupport, Dateisystem-Parsing), desto mehr Angriffsflächen bietet er.

- Speicher (Storage): Angriffe über manipulierte USB-Sticks oder Dateisysteme (wie NTFS oder Squashfs) können Schwachstellen ausnutzen, um Secure Boot zu umgehen.

- Netzwerk: Bootloader implementieren oft ganze Netzwerkstacks für PXE-Boot, was Tür und Tor für bösartige Pakete öffnet.

- Viren aus der Wildnis: Es gibt bereits echte Bedrohungen wie das BlackLotus-Bootkit, das Sicherheitslücken ausnutzt, um Secure Boot sogar auf voll aktualisierten Windows-11-Systemen zu umgehen.

5. Handlungsbedarf: Was ist jetzt zu tun?

Keine Panik, das Mainboard muss nicht rituell verbrannt werden. In den meisten Fällen regelt das System das von selbst – aber Vertrauen ist gut, Kontrolle ist besser.

- Schritt 1: Den Status prüfen In Windows wird

msinfo32in das Suchfeld eingetippt. Unter „Sicherer Startzustand“ lässt sich der Status ablesen. Steht dort „Ein“, nutzt der PC Secure Boot. Steht dort „Aus“, ist der Zeremonienmeister eh schon im Feierabend. - Schritt 2: Die neuen Zertifikate finden Im Windows-Terminal (als Administrator!) lässt sich prüfen, ob die 2023er-Keys schon da sind. Wer mutig ist, schaut direkt im BIOS nach (Tipp: Der Befehl

shutdown /r /fwbringt einen direkt in die Firmware-Einstellungen). Suche dort nach „Key Management“. Einträge mit „2023“ bedeuten Sicherheit. - Schritt 3: Updates einspielen Microsoft verteilt die neuen Zertifikate (KB 5005381) automatisch über die monatlichen Sicherheitsupdates. Das läuft bereits seit Februar 2024. Die „Königsklasse“ ist jedoch das BIOS-Update vom Hersteller (Dell, HP, MSI etc.), da dieses oft den obersten Chef-Schlüssel (Platform Key) aktualisiert.

- Schritt 4: Die BitLocker-Falle Ganz wichtig: Bevor Änderungen am BIOS vorgenommen oder Secure Boot angefasst wird, muss der BitLocker-Wiederherstellungsschlüssel bereitliegen. Ohne diesen sind die Daten bei einer Sicherheitsabfrage weg – für immer. Das wäre dann die ultimative Sicherheit (aber vielleicht nicht ganz das Ziel).

6. Was passiert nach dem Support-Ende von Windows 10?

Windows 10 erreicht im Oktober 2025 sein Support-Ende. Kritiker befürchteten, dass diese PCs dann keine neuen Zertifikate mehr bekommen. Microsoft hat jedoch zugesichert, dass diese essenziellen Sicherheits-Updates weiterhin bereitgestellt werden.

Fazit: Locker bleiben, aber wachsam sein. Für 99 % der Nutzer wird der Übergang im Jahr 2026 völlig geräuschlos ablaufen. Sollte der PC nach Juni 2026 doch mal bocken: Ins BIOS gehen, Secure Boot kurzzeitig deaktivieren, das System booten, alle Updates machen und wieder aktivieren. Und falls gar nichts mehr geht: In der Linux-Community weiß man ja glücklicherweise, wie man einen USB-Stick mit einem neuen Betriebssystem flasht.

In diesem Sinne: Frohes Updaten und möge der Bootloader niemals eine „Invalid Signature“ melden!

Deepdive

Bevor wir uns heute durch die kryptische Welt der Zertifikate wühlen und klären, warum euer PC im Juni 2026 vielleicht denkt, er sei ein überteuerter Briefbeschwerer, machen wir erstmal einen Schritt zurück. Keine Sorge, ich versuche das Ganze so zu erklären, dass wir kein Informatik-Studium brauchen, um den Rechner morgen wieder anzubekommen.

Wir reden hier über den Moment, in dem euer Computer morgens die Augen aufschlägt. Früher erledigte das das BIOS – ein Relikt aus dem Jahr 1975, das so simpel war, dass man es fast noch mit einer Kurbel bedienen konnte. Heute haben wir das moderne UEFI, das zwar bunter aussieht, aber auch deutlich paranoider ist.

Und genau hier kommt Secure Boot ins Spiel. Stellt euch das Ganze wie einen digitalen Türsteher vor. Er lässt beim Starten nur Software rein, die eine gültige digitale Signatur vorweisen kann, die von einer vertrauenswürdigen Stelle (wie Microsoft oder eurem Hardware-Hersteller) abgesegnet wurde. Das Ziel des Ganzen: Fiese Bootviren und Rootkits sollen draußen bleiben, damit sie sich nicht schon einnisten können, bevor euer Betriebssystem überhaupt geladen ist.

Es geht also um eine lückenlose Vertrauenskette (Chain of Trust), bei der jedes Bauteil das nächste überprüft. Wenn da ein Glied nicht passt – etwa weil ein altes Zertifikat von 2011 abgelaufen ist –, macht der Türsteher die Schotten dicht und verweigert den Dienst. Aber hey, genau deshalb sind wir ja heute hier: Damit wir dem Türsteher zeigen, dass wir immer noch zu den Coolen gehören und die neuesten „Ausweise“ von 2023 im Gepäck haben.

I. Einleitung und Historie: Als die Computer noch aus Holz waren (fast)

Willkommen zum ersten Teil unserer Reise in die tiefsten Abgründe deiner Hardware. Bevor wir uns darüber streiten, ob Systemd der Untergang des Abendlandes ist, müssen wir über den Moment reden, in dem dein Rechner das erste Mal die Augen aufschlägt.

1. Vom BIOS zum UEFI: Die digitale Pubertät

Fangen wir ganz vorne an: Das gute alte BIOS (Basic Input/Output System). Das Ding ist alt. Also wirklich alt. Es entstand 1975 und kam 1981 mit dem IBM PC so richtig in Fahrt. Damals war die Welt noch einfach: Das BIOS prüfte kurz, ob die Hardware da ist, und schubste dann den Bootloader an. Aber das BIOS hatte Macken – es konnte zum Beispiel nur Festplatten bis 2 TB verwalten und sah aus wie ein schlechter Traum aus den 80ern.

Dann kam UEFI (Unified Extensible Firmware Interface) um die Ecke, der „schicke“ Nachfolger. UEFI ist moderner, hat eine grafische Oberfläche (man kann sogar die Maus benutzen!) und ist im Grunde ein kleines eigenes Betriebssystem, das vor deinem eigentlichen System startet. Aber wie das so ist mit modernem Kram: Mit mehr Funktionen kamen auch mehr Probleme – und der Wunsch nach mehr Sicherheit.

2. Was ist dieses Secure Boot überhaupt? (Der digitale Türsteher)

Stell dir vor, dein PC ist ein exklusiver Club. Secure Boot ist der Türsteher am Eingang. Er sorgt dafür, dass beim Starten nur Software geladen wird, die einen gültigen „Ausweis“ (eine digitale Signatur) hat. Nur wenn der Türsteher die Signatur in seiner Liste der vertrauenswürdigen Instanzen findet, darf der Bootloader rein. Sinn der Übung: Fiese Rootkits und Bootviren sollen draußen bleiben, damit sie sich nicht schon einnisten, bevor dein Virenscanner überhaupt weiß, dass er existiert.

3. Die Geschichte: 2011 und die Geburtsstunde des Kontrollzwangs

Secure Boot wurde so um 2011 (mit der UEFI-Version 2.3.1) eingeführt. Damals dachten wir noch: „Toll, mehr Sicherheit!“ Dass wir uns damit eine riesige Abhängigkeit von Microsoft ins Haus holen, haben wir erst später gemerkt. Fast jeder PC da draußen vertraut nämlich standardmäßig den Zertifikaten von Microsoft. Das ist auch der Grund, warum wir Linuxer oft nur „von Microsofts Gnaden“ booten können, indem wir eine Art Notkonstruktion namens Shim benutzen, die von Microsoft signiert ist, um dann unser geliebtes GRUB zu starten.

4. Das „MHD“ für Hardware: Warum 2026 alle durchdrehen

Jetzt zum aktuellen Drama: Die Zertifikate, die seit 2011 in fast jedem PC-BIOS schlummern, haben ein Ablaufdatum. Zwischen Juni und Oktober 2026 ist Schluss. Wenn die ablaufen und dein System nicht aktualisiert wurde, erkennt der Türsteher die Ausweise nicht mehr an und dein Rechner macht… einfach gar nichts mehr. Wir müssen also die „Gästeliste“ modernisieren und die neuen 2023er-Zertifikate einspielen.

5. Fun Fact: Der Lügenbaron und das Bootstrapping

Zum Abschluss dieses historischen Abrisses noch ein bisschen Partywissen: Warum heißt es eigentlich „Booten“? Das kommt vom „Bootstrap Loader“. Die Geschichte geht auf den Baron Münchhausen zurück, der behauptete, er habe sich an seinen eigenen Haaren (oder im Englischen an seinen Lederriemen, den „Bootstraps“) aus dem Sumpf gezogen.

Technisch gesehen ist das unmöglich – und genau so ist es bei Software: Ein Programm kann sich eigentlich nicht selbst starten, weil es zum Starten ja schon gestartet sein müsste. Aber wie Münchhausen tricksen wir die Logik mit dem Bootloader einfach aus.

So, das war Punkt 1! Wir haben gelernt: BIOS ist Opa, UEFI ist der hippe Enkel, Secure Boot ist ein strenger Türsteher mit Microsoft-Komplex und 2026 sollten wir besser nicht im Urlaub sein, wenn unsere Rechner das „MHD“ erreichen.

II. Die technische Architektur des Vertrauens: Wer hier wem die Hand schüttelt

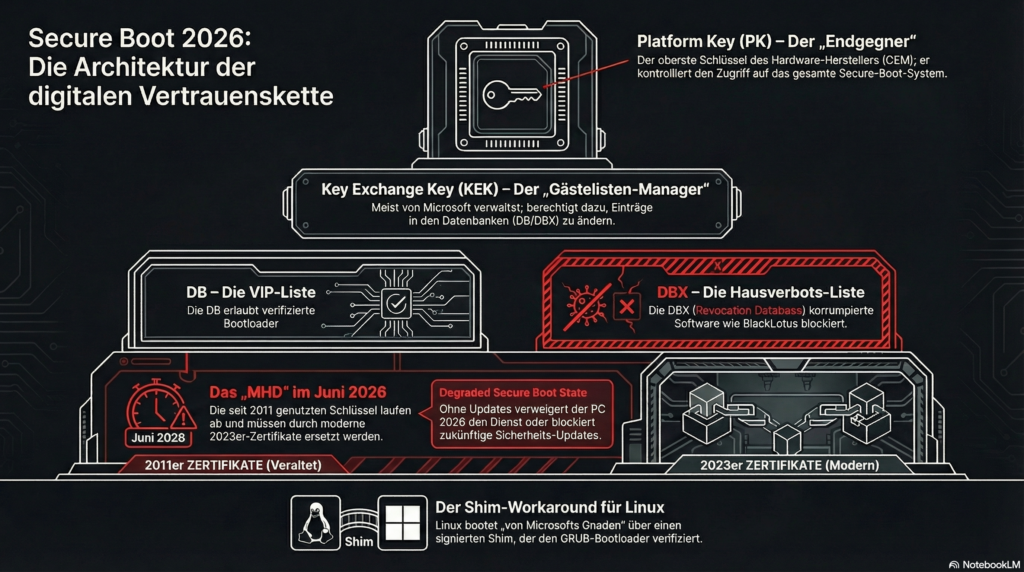

Stell dir Secure Boot nicht als eine einzelne Mauer vor, sondern als ein Sicherheitssystem mit mehreren Ebenen. Es ist eine hierarchische Kette, bei der ein Schlüssel den nächsten bewacht. Das Ziel: Niemand soll die komplette Kontrolle allein haben.

Hier sind die VIPs dieser digitalen Hierarchie:

1. Der Platform Key (PK) – Der „Endgegner“

Der Platform Key ist der absolute Chef im Ring, der oberste Schlüssel deines Systems. Er gehört meist dem Hardware-Hersteller (OEM).

- Sein Job: Er legt fest, wer überhaupt Änderungen am Secure-Boot-System vornehmen darf.

- Warum das wichtig ist: Wenn du diesen Schlüssel aktualisierst (meist durch ein BIOS-Update), ist das wie eine neue Verfassung für deinen PC – sie bleibt sogar bestehen, wenn du das BIOS auf Werkseinstellungen zurücksetzt.

2. Der Key Exchange Key (KEK) – Der „Gästelisten-Manager“

Unter dem PK sitzt der Key Exchange Key. In der Regel hinterlegt Microsoft hier seinen Schlüssel.

- Sein Job: Diese Schlüssel haben die Berechtigung, neue Zertifikate in die eigentlichen Datenbanken (DB und DBX) einzutragen oder alte zu löschen.

- Die Ironie für uns Linuxer: Weil Microsoft hier fast immer als Vertrauensinstanz eingetragen ist, entscheiden sie indirekt mit, welche Bootloader (auch unsere Linux-Shims) überhaupt eine Chance haben, vom BIOS akzeptiert zu werden.

3. Die Authorized Signature Database (DB) – Die „VIP-Liste“

Die DB (Allow Database) ist die Liste, auf der alle stehen, die rein dürfen.

- Wer steht drauf? Hier findest du die digitalen Signaturen des Windows-Bootmanagers, von signierten Treibern und – Trommelwirbel – auch von den Bootloadern unserer Linux-Distributionen (sofern sie von Microsoft signiert wurden).

- Der Update-Weg: Diese Liste ist dynamisch. Microsoft kann hier per Windows Update (oder wir per Distribution-Update) neue Signaturen „nachschieben“, damit moderne Software auch in Zukunft startet.

4. Die Revocation Database (DBX) – Die „Hausverbots-Liste“

Das ist das digitale Gegenstück zur DB – die schwarze Liste.

- Sein Job: Hier landen Signaturen von Software, die mal vertrauenswürdig war, aber korrumpiert wurde.

- Ein echtes Beispiel: Wenn ein Bootloader eine fiese Sicherheitslücke hat (wie beim berühmten BlackLotus-Bootkit), wird seine Signatur einfach in die DBX eingetragen. Beim nächsten Start sagt das BIOS: „Du stehst auf der Liste der Bösewichte, du kommst hier nicht rein!“.

Warum das ganze Theater mit dem Ablauf 2026?

Kryptografische Schlüssel sind leider nicht wie ein guter Wein – sie werden mit der Zeit nicht besser, sondern unsicherer. Die Algorithmen werden schwächer, und das Risiko steigt, dass Zertifikate kompromittiert werden. Deshalb wird jetzt die gesamte Vertrauenskette modernisiert. Die alten 2011er-Schlüssel fliegen langsam raus, und die neuen 2023er-Zertifikate bilden das Fundament für die nächsten Jahre.

Fazit für diesen Block: Wir haben ein System aus Schlüsseln (PK, KEK), die Listen (DB, DBX) verwalten. Als Linux-Nutzer sind wir zwar oft nur die „Plus-Eins“-Gäste auf Microsofts KEK-Party, aber solange die Zertifikate aktuell sind, lässt uns der Türsteher wenigstens nicht im Regen stehen.

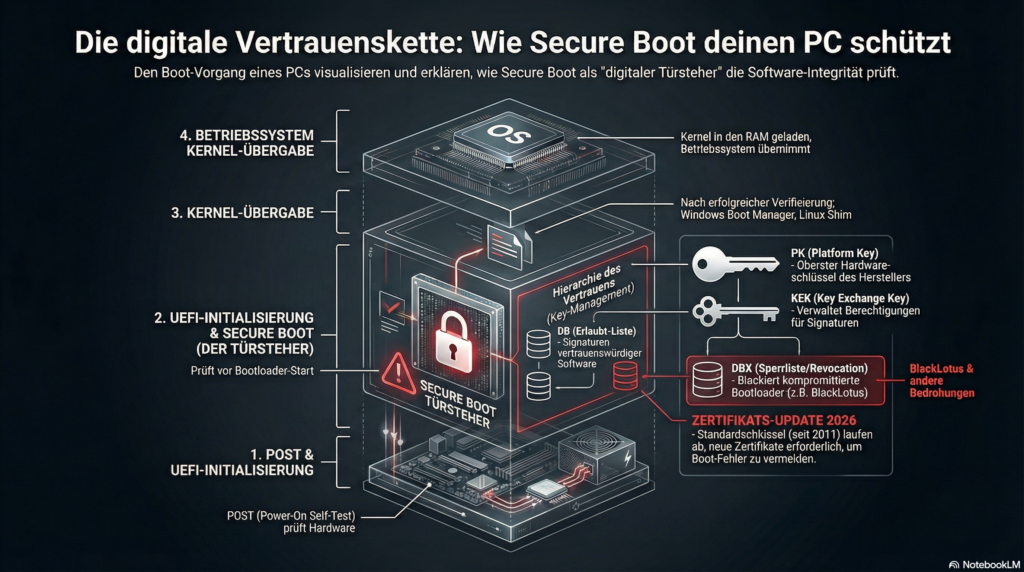

III. Der Boot-Vorgang: Von der ersten Funkenentladung bis zum Kernel-Glück

Wenn wir auf den Knopf drücken, passiert technisch gesehen erst einmal etwas sehr Unspektakuläres: Strom fließt in die Chips. Aber ab dann wird es kompliziert. Da Software sich logischerweise nicht selbst starten kann (unser Freund Münchhausen lässt grüßen), brauchen wir eine feste Abfolge von Ereignissen.

1. Die „Post“ ist da: Power-On Self-Test (POST)

Noch bevor das BIOS oder UEFI überhaupt weiß, wer es ist, findet der POST statt. Das ist der Moment, in dem die Hardware kurz mal durchzählt: „Habe ich RAM? Erkennt die CPU sich selbst? Ist die Grafikkarte wach?“. Früher wurde dieser Test oft mit einem heroischen „Beep“ abgeschlossen – heute sind unsere Rechner meistens zu vornehm dafür (oder haben schlicht keinen Lautsprecher mehr).

2. Der Stabwechsel: Firmware übernimmt das Ruder

Nachdem der POST erledigt ist, übernimmt die Firmware (BIOS oder UEFI) die Kontrolle. Hier trennt sich die Spreu vom Weizen (oder die 80er-Jahre-Technik von der Moderne):

- Der nostalgische BIOS-Weg: Das BIOS sucht den ersten Sektor der Festplatte (den Master Boot Record/MBR). Da dieser aber mit 512 Bytes kleiner ist als ein durchschnittlicher Tweet, passt dort kein ganzer Bootloader rein. Also wird in Etappen geladen: Stufe 1 lädt Stufe 2, und so weiter.

- Der moderne UEFI-Weg: UEFI ist cleverer. Es versteht Partitionstabellen (GPT) und Dateisysteme (meist FAT). Es sucht gezielt nach einer speziellen Partition und lädt die Boot-Anwendung direkt in den Speicher.

3. Die Chain of Trust: „Zeig mir deinen Ausweis!“

Hier schlägt die Stunde von Secure Boot. Bevor das UEFI den Bootloader startet, prüft es dessen digitale Signatur.

- Die Prüfung: Passt die Signatur zu einem Schlüssel in der „Erlaubt-Liste“ (DB)? Wenn ja: Feuer frei. Wenn nein: „Secure Boot Violation“ und der Rechner bleibt stehen, als hätte er eine allergische Reaktion auf das Betriebssystem.

- Der Linux-Trick (Shim): Da wir Linux-Nutzer ja oft Bootloader (wie GRUB) verwenden, die Microsoft nicht direkt signiert hat, schieben wir den Shim dazwischen. Dieser kleine, von Microsoft signierte Helfer verifiziert dann wiederum unseren GRUB-Bootloader. Es ist eine Kette von gegenseitigem Misstrauen.

4. Die interaktive Shell: Der Moment für uns Frickler

Kurz bevor das Betriebssystem geladen wird, erreichen wir oft Stufe 4: Den interaktiven Modus. Hier können wir in der GRUB-Shell oder im UEFI-Menü noch Parameter ändern. Das ist der Teil, wo wir Linuxer uns wichtig fühlen, während Windows-Nutzer meistens gar nicht wissen, dass dieser Moment existiert.

5. Die finale Übergabe: Der Kernel übernimmt

Im letzten Schritt lädt der Bootloader das eigentliche Betriebssystem-Image (den Kernel) in den Arbeitsspeicher. Er bereitet die Umgebung vor, übergibt die letzten Parameter und sagt dann: „Viel Glück, ab hier ist es dein Problem“. Damit endet der Lebenszyklus des Bootloaders, und dein OS übernimmt die Weltherrschaft (oder zumindest deinen Bildschirm).

Fazit für Block 3: Der Boot-Vorgang ist eine perfekt choreografierte Kette von Übergaben. Dank Secure Boot wird bei jedem Schritt sichergestellt, dass kein Rootkit heimlich die Plätze tauscht.

IV. Secure Boot in der Praxis: Windows vs. Linux (Oder: Warum ich mich jedes Mal wie ein Geheimagent fühle)

Jetzt wird es schmutzig, Leute. Wir verlassen die Theorie und schauen uns an, was passiert, wenn dieser ganze Zertifikats-Zirkus auf die Realität trifft. Als Linux-Nutzer fühle ich mich beim Booten ja ohnehin oft so, als würde ich versuchen, ohne Einladung auf eine VIP-Party zu kommen.

1. Linux „von Microsofts Gnaden“: Das Shim-Dilemma

Wir müssen der bitteren Wahrheit ins Auge blicken: Fast alle großen Linux-Distributionen wie Ubuntu, Fedora, Debian oder Mint starten auf moderner Hardware nur, weil Microsoft es erlaubt. Da Microsoft die einzige Instanz ist, deren Schlüssel fast jedes UEFI-BIOS ab Werk vertraut, stehen wir Pinguin-Fans vor einem Problem: Unsere eigenen Bootloader (wie GRUB) haben keinen „Ausweis“, den der UEFI-Türsteher akzeptiert.

Die Lösung ist eine sogenannte „Notkonstruktion“ namens Shim. Das ist ein winziger Bootloader, der ursprünglich von einem Entwickler (laut Quellen humorvollerweise als „Reddit-Entwickler“ bezeichnet, auch wenn es meist Red Hat war) entworfen wurde. Dieser Shim ist von Microsoft offiziell signiert. Er dient als Brücke: Der UEFI-Türsteher lässt den Shim rein, weil die Unterschrift von Microsoft drauf ist, und der Shim wiederum verifiziert dann unseren eigentlichen Linux-Bootloader. Das bedeutet aber im Umkehrschluss: Wir booten faktisch „von Microsofts Gnaden“. Wenn Microsoft morgen beschließt, die Signatur für den Shim zurückzuziehen (was sie theoretisch jederzeit per Update tun könnten), bleibt unser geliebtes Linux im Regen stehen.

2. Die „Freuden“ des Alltags: Treiber-Frust und Schlafstörungen

Wenn man Secure Boot unter Linux aktiviert lässt (weil man zum Beispiel ein modernes Game mit fiesem Anti-Cheat-System zocken will), fangen die Probleme erst richtig an.

- Der Treiber-Krieg: Linux ist ein Paradies für Bastler, aber Secure Boot hasst Bastler. Sobald du versuchst, einen proprietären Treiber zu installieren – zum Beispiel für deine schicke NVIDIA-Grafikkarte oder ein störrisches WLAN-Modul –, verweigert das System den Dienst, wenn dieser Treiber nicht digital signiert ist. Unsignierte Kernel-Module werden schlichtweg blockiert.

- Der Winterschlaf-Entzug: Und es wird noch besser (oder schlimmer): Hibernation (Suspend-to-Disk) funktioniert unter Linux mit aktivem Secure Boot oft schlichtweg nicht. Das System kann nicht garantieren, dass das Speicherabbild auf der Platte während des Ruhezustands nicht manipuliert wurde, also schaltet es diese Funktion aus Sicherheitsgründen oft komplett ab.

3. Multiboot-Szenarien: Ein digitaler Minenwerfer

Wenn man wie ich gelegentlich vor einem Windows-Rechner sitzt, dann meistens, weil dort beide Welten friedlich (hah!) nebeneinander existieren sollen – das klassische Dual-Boot-Szenario. Doch Vorsicht: Microsoft ist in dieser Beziehung nicht immer der beste Mitbewohner.

Es kam in der Vergangenheit immer wieder vor, dass Windows-Updates „aus Versehen“ die Boot-Konfigurationen von Linux-Systemen zerschossen haben, weil sie zu rigoros in den UEFI-Variablen herumgepfuscht haben. Einmal hat Microsoft Nutzer sogar neun Monate lang mit kaputten Dual-Boot-Systemen hängen lassen. Das ist dann der Moment, in dem man als Linux-Nutzer fluchend mit einer Live-ISO vor dem PC sitzt und versucht, seinen Bootloader zu retten, während Windows so tut, als wäre nichts passiert.

4. Die Windows-Seite: Sicherheit durch Zwang?

Bei Windows 11 ist die Sache klar: Secure Boot ist keine Bitte, sondern ein Befehl. Microsoft setzt eine aktivierte Secure-Boot-Umgebung zunehmend voraus, damit bestimmte Sicherheitsfeatures überhaupt starten. Für den Durchschnittsnutzer ist das bequem, weil alles im Hintergrund über Windows Update (wie das berühmte KB 5005381) geregelt wird. Aber wehe, dein System ist zu alt oder du hast die Updates deaktiviert – dann landest du im „Degraded Secure Boot State“, einem Zustand, in dem die Sicherheitskette nicht mehr ganz frisch ist und du irgendwann keine neuen Updates mehr bekommst.

Zusammenfassung für Block 4: Während Windows-Nutzer meistens gar nicht merken, dass sie einen digitalen Vormund haben, müssen wir Linux-Nutzer aktiv mit dem Shim-Konstrukt jonglieren, auf Winterschlaf verzichten und hoffen, dass Microsoft uns nicht die Tür vor der Nase zuschlägt.

V. Zusammenfassung Teil 1 & Q&A: Der „Was haben wir heute gelernt?“-Block

Glückwunsch, ihr habt die erste Hälfte überlebt! Wir haben uns durch Schichten von digitalem Misstrauen gewühlt, die selbst einen Geheimagenten neidisch machen würden. Zeit für einen schnellen Kassensturz, bevor wir die Fragerunde eröffnen.

1. Der Schnelldurchlauf (Recap für Kurzzeitgedächtnisse)

Wir haben festgestellt: Secure Boot ist kein Microsoft-Feature (auch wenn sie sich gerne so benehmen), sondern ein Standard der UEFI-Firmware. Er ist der Türsteher, der prüft, ob die Software beim Start einen gültigen Ausweis in Form einer digitalen Signatur hat.

- BIOS vs. UEFI: Das BIOS war der alte, grimmige Oppa aus den 70ern, der nur 512-Byte-Zettel lesen konnte (MBR). UEFI ist der hippe Enkel, der GPT-Partitionen versteht, bunte Bilder malen kann und uns mit der Maus im Menü spielen lässt.

- Die Schlüssel-Suppe: Wir haben die Hierarchie des Schreckens kennengelernt. Vom Platform Key (PK), dem ultimativen Chefschlüssel, über den Key Exchange Key (KEK) – Microsofts Lieblingsspielzeug –, bis hin zur DB (VIP-Liste) und der DBX (Hausverbots-Liste).

- Linux-Realität: Wir Pinguin-Dompteure booten meistens mit dem Shim-Workaround, weil Microsoft der Einzige ist, dem fast jedes Mainboard blind vertraut. Ohne diesen von Microsoft signierten Helfer würde unser GRUB vor verschlossener Tür stehen.

2. Warum wir Linuxer trotzdem ein bisschen leiden

Secure Boot ist unter Linux nicht immer nur Sonnenschein. Wir haben gelernt, dass unsignierte Kernel-Module (hallo, NVIDIA-Treiber!) oft draußen bleiben müssen und der Winterschlaf (Hibernation) bei aktivem Secure Boot gerne mal den Dienst quittiert. Es ist eben ein Sicherheits-Feature, das Bastlern wie mir gelegentlich Steine in den Garten wirft.

3. Der Cliffhanger: Warum ihr in Teil 2 nicht fehlen dürft

In Teil 1 haben wir die Bühne aufgebaut. Aber in Teil 2 geht es erst richtig rund: Wir reden über die Zertifikats-Apokalypse 2026. Warum wird dein PC im Juni 2026 vielleicht denken, er sei im Jahr 2011 hängengeblieben? Warum laufen die Schlüssel ab, und was passiert, wenn wir nichts tun? (Spoiler: Es wird weniger dramatisch als in Hollywood, aber nerviger für deine IT-Abteilung).

VI. Die Zertifikats-Krise 2026: Wenn der digitale Ausweis abläuft

Stell dir vor, du stehst vor deinem Lieblingsclub, der Türsteher (Secure Boot) scannt deinen Ausweis und sagt: „Sorry Kumpel, der ist seit gestern abgelaufen. Du kommst hier nicht rein.“ Genau das droht Millionen von PCs zwischen Juni und Oktober 2026.

1. Das „MHD“ für deinen Bootloader

Warum passiert das ausgerechnet jetzt? Die aktuellen Zertifikate, auf denen die ganze Vertrauenskette deines PCs basiert, stammen aus dem Jahr 2011. Damals war „Gangnam Style“ noch ein Hit und wir dachten, Windows 8 sei eine gute Idee.

Nach 15 Jahren haben diese kryptografischen Schlüssel nun schlicht ihr geplantes Lebensende erreicht. Microsoft modernisiert jetzt die „Gästeliste“, weil die alten Algorithmen mit der Zeit schwächer werden und das Risiko für Angriffe steigt.

2. Der „Degraded Secure Boot State“ (Oder: Der PC hat schlechte Laune)

Wenn du bis zum Stichtag nichts unternimmst, explodiert dein PC zwar nicht (leider, das wäre spektakulärer), aber er rutscht in einen Zustand, den Microsoft vornehm als „Degraded Secure Boot State“ bezeichnet.

In der Praxis bedeutet das:

- Dein System startet zwar meistens noch, aber die Sicherheitskette ist nicht mehr lückenlos.

- Viel schlimmer: Du kannst Windows 11 vielleicht nicht mehr neu installieren oder wichtige Sicherheits-Updates werden verweigert, weil die Signaturprüfung fehlschlägt.

- Im schlimmsten Fall siehst du beim Booten einfach nur eine Fehlermeldung wie „Invalid Signature detected“ und der Bildschirm bleibt schwarz.

3. Die 2023er-Schlüssel: Die neue VIP-Garde

Die Rettung naht in Form der neuen 2023er-Zertifikate. Diese bilden die Grundlage für die nächste Generation der Vertrauenskette. Dein Ziel ist es, dass in deinem BIOS-Key-Management neben den alten „2011er“-Einträgen auch die neuen „2023er“-Schlüssel auftauchen.

4. Das Windows-10-Paradoxon

Hier wird es für uns Gelegenheits-Windows-Nutzer fast schon amüsant: Windows 10 erreicht sein offizielles Support-Ende im Oktober 2025. Man könnte meinen, diese PCs seien dann dem Untergang geweiht. Aber Microsoft hat (ausnahmsweise mal ganz großzügig) zugesichert, dass die Zertifikats-Updates auch nach Support-Ende weiterhin über die Server verfügbar bleiben. Warum? Weil sie keine Lust auf Millionen Briefbeschwerer mit Windows-Logo haben.

5. Der „Jahr-2000“-Vibe

Viele Experten vergleichen das Ganze mit dem Millennium-Bug (Y2K). Im Vorfeld wird viel Panik geschoben, aber wenn wir unsere Hausaufgaben machen (sprich: Updates einspielen), wird der Übergang im Juni 2026 vermutlich so geräuschlos ablaufen wie ein E-Auto in einer Spielstraße.

Zusammenfassung für Block 6: Wir tauschen die alten Ausweise von 2011 gegen frische von 2023. Wer seine Updates macht, merkt nichts. Wer nicht, spielt 2026 russisches Roulette beim Einschalten.

VII. Diagnose und Aktualisierung: Detektivarbeit im digitalen Maschinenraum

Nachdem wir nun wissen, dass die Zertifikats-Apokalypse vor der Tür steht, stellt sich die alles entscheidende Frage: Hat mein PC die neuen „Eintrittskarten“ von 2023 schon in der Tasche oder wedelt er noch mit den alten Lappen von 2011 herum?

1. Der „Ich bin zu faul fürs BIOS“-Check (Windows Systeminfo)

Für den ersten schnellen Blick müssen wir nicht einmal den gemütlichen Desktop verlassen.

- Der Weg: Einfach Windows-Taste + R drücken und msinfo32 eintippen.

- Was wir suchen: Unter „Sicherer Startzustand“ sollte „Ein“ stehen. Wenn da „Nicht unterstützt“ steht, ist euer Rechner entweder so alt, dass er noch mit Dampf betrieben wird, oder ihr habt Windows im „Legacy“-Modus installiert. In dem Fall habt ihr ganz andere Probleme, aber das Zertifikats-MHD gehört erst mal nicht dazu.

2. Der „Echte Kerle nutzen das Terminal“-Check (PowerShell)

Jetzt wird es für mich als Linux-Fan fast schon heimisch, auch wenn die PowerShell-Syntax für mich immer so aussieht, als hätte jemand eine Katze über die Tastatur gejagt.

- Die Abfrage: Es gibt einen speziellen Befehl (den ich mir natürlich nie merken kann und immer kopieren muss), der die UEFI-Variablen direkt abfragt.

- Das Ergebnis:

- True: Herzlichen Glückwunsch! Die 2023er-Zertifikate sind bereits an Bord. Ihr könnt euch wieder hinlegen.

- False: Alarmstufe Gelb. Euer System kennt nur die alten Schlüssel.

3. Der Deep Dive: Key Management im BIOS

Wenn ihr mir – oder Windows – nicht traut (was ich vollkommen verstehe), hilft nur der Blick ins „Herz“ der Maschine.

- Der Ninja-Trick: Wer keine Lust hat, beim Booten hektisch die F2- oder Entf-Taste zu hämmern, nutzt den Profi-Befehl: Shutdown /FW-T5 /c „Neustart ins BIOS“.

- Die Suche: Im BIOS-Menü (meist unter „Security“ oder „Boot“) versteckt sich das „Key Management“.

- Die VIP-Gäste: Schaut in die Liste der autorisierten Signaturen (DB). Wenn dort neben den alten Bekannten von 2011 auch Einträge mit „2023“ stehen (z. B. Microsoft Windows UEFI CA 2023), ist alles in Butter.

4. Wie kriege ich den neuen Stoff?

Es gibt drei Wege, wie die neuen Schlüssel auf euren Rechner kommen:

- Windows Update: Das ist der Weg für die Massen. Microsoft verteilt die neuen Zertifikate seit Februar 2024 über die monatlichen Updates (haltet Ausschau nach der KB 5005381).

- BIOS-Update vom Hersteller: Das ist die „saubere“ Methode. Hersteller wie Dell, HP, ASUS oder MSI packen die neuen Schlüssel oft direkt in ein Firmware-Update. Das ist besonders cool, weil diese Schlüssel dann auch einen BIOS-Reset überleben.

- Der manuelle Linux-Style-Weg: Für die ganz Harten (oder wenn Windows-Update mal wieder streikt) gibt es PowerShell-Befehle, mit denen man den Update-Prozess erzwingen kann, indem man bestimmte Werte in der Registry setzt (z. B. auf 0x40).

5. Die goldene Regel (Bevor ihr weint)

Bevor ihr jetzt wild im BIOS herumfingert oder Zertifikate aktualisiert, eine Warnung von jemandem, der es auf die harte Tour gelernt hat: Prüft euren BitLocker-Status!. Wenn das System merkt, dass ihr an der Boot-Konfiguration schraubt, sperrt es die Festplatte zu und verlangt den Wiederherstellungsschlüssel. Wenn ihr den nicht habt, sind eure Daten so sicher, dass nicht einmal ihr selbst mehr rankommt.

Fazit für Punkt 7: Diagnose ist keine Hexerei, solange man weiß, wo man suchen muss. Als Linux-Nutzer freue ich mich jedes Mal, wenn ich wieder aus dem Windows-Terminal raus bin, ohne das System gelöscht zu haben.

VIII. Schwachstellen und Angriffe: Wenn der Türsteher bestochen wird

Ihr erinnert euch an meinen Türsteher-Vergleich? Tja, stellt euch vor, der Türsteher hat zwar eine Liste, aber die Einbrecher haben entweder einen perfekt gefälschten Ausweis oder sie klettern einfach durchs Klofenster, während er gerade die Gästeliste liest.

1. BlackLotus: Der Endgegner für Windows 11

Fangen wir mit dem Promi unter den Schädlingen an: BlackLotus. Das ist nicht nur ein cooler Name für eine Metal-Band, sondern das erste echte UEFI-Bootkit, das in der „Wildnis“ gesichtet wurde und Secure Boot einfach mal eiskalt ignoriert.

- Der Trick: BlackLotus nutzt eine eigentlich längst bekannte Lücke aus (CVE-2022-21894), um sich tief im System einzunisten. Obwohl Microsoft ein Update dafür rausgegeben hat, funktionierte der Angriff trotzdem noch, weil die alten, anfälligen Dateien nicht auf die Sperrliste (DBX) gesetzt wurden.

- Die Zerstörungswut: Wenn das Ding erst mal drin ist, schaltet es alles ab, was Windows eigentlich sicher machen soll: BitLocker, den Windows Defender und sogar die Kernisolierung (HVCI). Das Teil wird in Hackerforen für schlappe 5.000 US-Dollar verkauft. Ein echtes Schnäppchen für den totalen Kontrollverlust, oder?

2. LogoFAIL: Wenn ein Bild mehr sagt als tausend Abstürze

Hier wird es richtig kurios. Erinnert ihr euch, dass ich sagte, UEFI kann tolle bunte Bilder anzeigen? Genau das wurde zum Problem. LogoFAIL ist eine Schwachstelle, die in Bild-Parsing-Bibliotheken des UEFI steckt.

- Das Problem: Wenn das BIOS versucht, das schicke Logo des Herstellers (Dell, Lenovo, MSI etc.) beim Starten anzuzeigen, muss es dieses Bild ja irgendwie verarbeiten. Hacker haben herausgefunden, dass man in diese Bilddateien Schadcode schmuggeln kann.

- Das Ergebnis: Da diese Bibliotheken oft von Drittanbietern stammen und auf Millionen PCs laufen, ermöglicht LogoFAIL einen Secure-Boot-Bypass auf riesiger Skala. Wer hätte gedacht, dass ein Boot-Logo mal dein System killen könnte?

3. Forschungsergebnisse: Das Grauen im Quellcode

Ein paar schlaue Leute vom CISPA Helmholtz-Zentrum haben sich mal den Spaß gemacht und die Bootloader (unser geliebtes GRUB, U-Boot etc.) mal so richtig durchgemangelt. Ihr Ergebnis ist… sagen wir mal, ernüchternd.

- Die Funde: Sie haben allein in neun Bootloadern 39 Schwachstellen gefunden, davon 38 völlig neue.

- Pinguin-Panik: In unserem Standard-Bootloader GRUB wurden allein 14 Sicherheitslücken entdeckt. Einige davon erlauben es Angreifern, Secure Boot komplett zu umgehen.

- Wo liegt das Problem? Bootloader werden immer fetter. Sie unterstützen heute über 20 Dateisysteme, können Schriften laden, Hintergrundbilder anzeigen und sogar Dateien über das Netzwerk ziehen. Je mehr Features wir einbauen (damit der Boot-Screen hübsch aussieht), desto mehr Angriffsflächen bieten wir für fiese Speicherfehler (Buffer Overflows) über USB-Sticks oder manipulierten Netzwerk-Traffic.

Fazit für Block 8: Secure Boot ist kein magischer Schutzschild, sondern eher eine ordentliche Haustür. Aber wenn wir ständig neue Fenster (Features) einbauen oder vergessen, die alten Schlösser auszutauschen (BlackLotus), dann brauchen wir uns nicht zu wundern, wenn wir ungebetenen Besuch bekommen.

IX. Fortgeschrittene Themen und Ausblick: Quanten-Panik und die Festung PC

Jetzt wird es richtig futuristisch. Wir reden über Dinge, die so nerdig sind, dass mein Pinguin-Maskottchen im Schrank vor Ehrfurcht salutiert.

1. Post-Quantum Secure Boot: Wenn der Superrechner anklopft

Vielleicht hast du schon mal von Quantencomputern gehört. Das sind diese Wunderkisten, die aktuelle Verschlüsselungen knacken können, während wir noch versuchen, das Wort „Kryptografie“ unfallfrei auszusprechen. Unsere heutigen digitalen Signaturen (DSAs) sehen gegen einen Quantencomputer ziemlich alt aus.

Die Forschung arbeitet deshalb an einem Post-Quantum Secure Boot. Die Lösung heißt zum Beispiel XMSS (eXtended Merkle Signature Scheme). Das ist ein hash-basiertes Verfahren, das so sicher ist, dass selbst ein Quantenrechner davor kapituliert. In der Forschung wird das Ganze bereits auf speziellen Chips (RISC-V) getestet und ist dabei sogar rasend schnell. Wir bereiten uns also quasi heute schon auf die Alien-Invasion von morgen vor.

2. Secured-Core PCs: Die PC-Variante von Fort Knox

Microsoft arbeitet an der nächsten Eskalationsstufe: den Secured-Core PCs. Das klingt erst mal super sicher, ist aber für uns Linux-Bastler ein bisschen der Endgegner.

- Das Ziel: Ein komplett geschlossenes System, bei dem Hardware und Software so eng verzahnt sind, dass kein Blatt Papier mehr dazwischen passt.

- Der Haken: In dieser Welt wird es für „Notkonstruktionen“ wie unseren geliebten Shim-Bootloader immer ungemütlicher. Microsoft bestimmt hier noch strenger, wer mitspielen darf. Hersteller wie Lenovo oder Dell haben solche Geräte bereits im Angebot. Es ist ein bisschen wie bei Apple: Man kauft die Hardware, aber der Hersteller behält die Schlüssel zur Haustür.

3. Anpassung für Edge-Geräte: Sicherheit in der „Wildnis“

Dann gibt es da noch die Edge-Geräte. Das sind PCs, die irgendwo in einer Fabrik oder an einer Ampel hängen und bei denen physische Manipulation (jemand steckt einfach einen bösen USB-Stick rein) eine echte Gefahr ist.

- Do-It-Yourself-Sicherheit: Wer maximale Kontrolle will, kann Secure Boot anpassen. Das bedeutet: Du wirfst die Standard-Schlüssel von Microsoft raus und erstellst deine eigenen Zertifikate.

- Vorteile: Du hast die volle Kontrolle darüber, welches Betriebssystem auf deinem Gerät startet.

- Nachteile: Es ist verdammt komplex. Du musst eigene Zertifikate generieren und sie händisch in die UEFI-Firmware eintragen. Das ist das ultimative Projekt für Leute, die am Wochenende sonst nichts vorhaben und gerne kryptische Fehlermeldungen lesen.

4. Ausblick: Wo geht die Reise hin?

Die Tendenz ist klar: Alles wird sicherer, aber auch geschlossener. Während wir uns auf die neuen 2023er-Zertifikate freuen (oder sie zumindest zähneknirschend akzeptieren), bereitet sich die Industrie schon auf die Ära nach den klassischen PCs vor. Als Nutzer müssen wir wachsam bleiben, damit die „Sicherheit“ nicht dazu führt, dass wir die Kontrolle über unsere eigene Hardware verlieren.

Fazit für Punkt 9: Die Zukunft bringt Quantensicherheit und noch fester verrammelte PCs. Ob wir dann immer noch so einfach unser Lieblings-Linux installieren können, bleibt abzuwarten. Aber hey, bis 2026 haben wir ja noch ein bisschen Zeit, um unsere Shim-Kenntnisse aufzupolieren!

Da habt ihr es – geballtes Wissen über einen Türsteher, den keiner bestellt hat, den wir aber alle bezahlen müssen. Hier ist das „Too Long; Didn’t Read“ für alle, die während der KEK-PK-DB-Buchstabensuppe kurzzeitig in den Standby-Modus gewechselt sind:

Die glorreiche Evolution des Bootens Wir haben gelernt, dass unser treuer Begleiter, das BIOS, eigentlich ein Fossil von 1975 ist, das wir erst Jahrzehnte später gegen das bunte, mausbedienbare UEFI eingetauscht haben. Aber wie das so ist mit dem Fortschritt: Mit UEFI kam Secure Boot, ein digitaler Türsteher, der jedes Programm vor dem Start nach seinem Ausweis (der digitalen Signatur) fragt. Wenn die Unterschrift nicht passt, bleibt der Bildschirm schwarz – was für uns Linux-Geeks bedeutet, dass wir den Pinguin nur mit einer „Notkonstruktion“ namens Shim und Microsofts Gnaden zum Tanzen bringen.

Das Haltbarkeitsdatum unserer Hardware Der eigentliche Schocker: Unsere aktuellen digitalen Ausweise sind quasi abgelaufene Joghurts. Die seit 2011 genutzten Zertifikate erreichen zwischen Juni und Oktober 2026 ihr geplantes Ende. Wer bis dahin seine Hausaufgaben (Updates) nicht macht, riskiert einen Rechner, der sich weigert zu booten oder neue Updates zu fressen – ein Zustand, den Microsoft charmant als „Degraded Secure Boot State“ bezeichnet. Aber keine Panik: Meistens regelt das Windows Update im Hintergrund, solange man seinen Rechner nicht komplett von der Außenwelt isoliert hat.

Sicherheit ist eine Illusion (oder 5.000 Dollar wert) Wir mussten schmerzlich feststellen, dass selbst der beste Türsteher bestochen oder überrumpelt werden kann. Da gibt es Bootkits wie BlackLotus, die für läppische 5.000 Dollar in Hackerforen verscherbelt werden und Secure Boot einfach auslachen, indem sie uralte Sicherheitslücken recyceln. Und während wir uns über LogoFAIL amüsieren – bei dem ein manipuliertes Hersteller-Logo beim Start das System kapert –, basteln Forscher bereits an Post-Quantum-Lösungen, um unsere Bootloader vor Alien-Technologie (oder sehr schnellen Computern) zu schützen.

Was bleibt für den Heimwerker? Am Ende des Tages wissen wir jetzt: Finger weg vom BIOS-Zertifikats-Reset, wenn ihr euren BitLocker-Key nicht unter das Kopfkissen gelegt habt. Wer maximale Kontrolle will, kann seine eigenen Schlüssel generieren, verbringt dann aber wahrscheinlich mehr Zeit im Terminal als mit echten Menschen.

Fazit: Secure Boot ist wie eine Versicherung – man schimpft drüber, bis man sie braucht, und 2026 merken wir alle, ob wir die Prämie (in Form von Updates) gezahlt haben. Jetzt aber ab in den Feierabend, bevor mein eigener Kernel eine Panikattacke bekommt!